“UserGuide”的版本间的差异

来自WFilter上网行为管理系统文档和指南

(→流控策略) |

|||

| 第4行: | 第4行: | ||

= 用户分组和认证 = | = 用户分组和认证 = | ||

| + | 局域网管理的前提是对接入终端的身份认证,既可以确保终端的合法性,也是上网策略配置的一个基础。用户身份的认证一般采用如下原则: | ||

| + | * 首先考虑[[ipbound|IP-MAC绑定]]:规划好IP地址的范围,登记客户机的MAC地址,并录入到系统中进行IP-mac绑定。 | ||

| + | * 对于一些客户端不确定的环境,无法登记MAC地址时,可以使用“Web认证”的解决方案。 | ||

| + | == IP-MAC绑定 == | ||

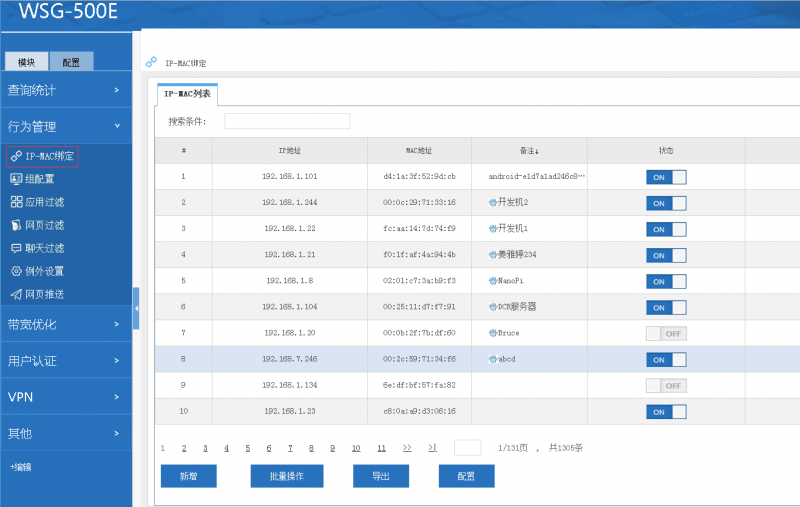

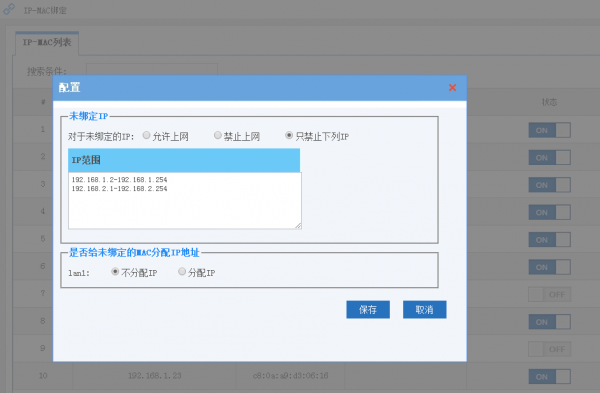

| + | 如下图:在“[[ipbound|IP-MAC绑定]]”中录入绑定的客户机,并且禁止未绑定的客户端。被绑定的客户机,在自动获取IP时,会固定分配绑定的IP地址。 | ||

| + | |||

| + | [[文件:ros_userguide_01.png|800px]] | ||

| + | |||

| + | [[文件:ros_userguide_02.png|600px]] | ||

| + | |||

| + | == Web认证 == | ||

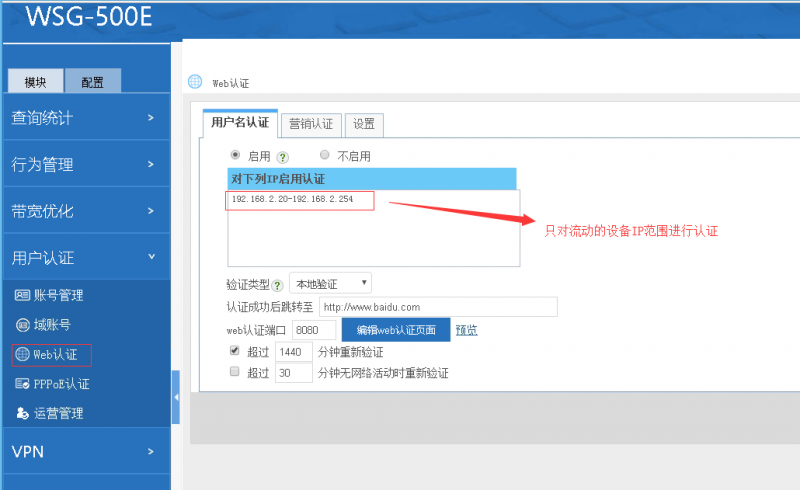

| + | “Web认证”的“用户名认证”是一个很有效的终端认证方案,支持多种验证方式。如图: | ||

| + | |||

| + | [[文件:ros_userguide_03.png|800px]] | ||

| + | |||

| + | == 用户分组 == | ||

| + | 您还需要对用户进行分组,便于后续策略的配置。分组的方式比较多样化,建议您根据您的管理需要来进行分组,可以参考如下方式: | ||

| + | * 按行政部门进行分组。比如:市场部门、财务部门等。 | ||

| + | * 按上网权限进行分组。比如:禁止外网、只允许工作网站等。 | ||

| + | |||

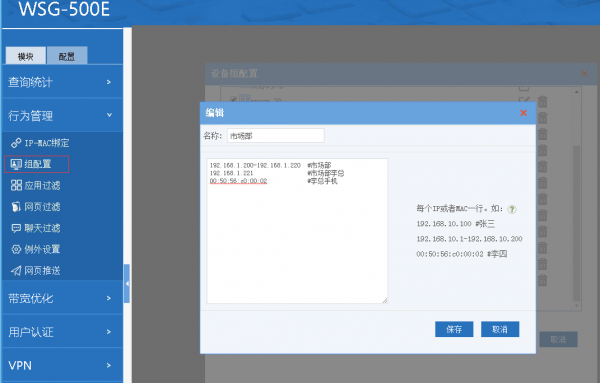

| + | 分组的定义中,可以输入IP地址、IP范围、MAC地址,如下图: | ||

| + | |||

| + | [[文件:ros_userguide_04.png|600px]] | ||

| + | |||

= 上网行为管理策略 = | = 上网行为管理策略 = | ||

| + | |||

| + | 定义好认证方式,并且合理分组后,您就可以配置上网行为管理的策略权限。策略的权限主要集中在三个模块: | ||

| + | * [[appcontrol|应用过滤]],基于应用协议来配置上网权限,一般用于对非Web类的访问进行控制。 | ||

| + | * [[webfilter|网页过滤]],对Web访问,如网页浏览、Web文件下载、网站分类等进行访问控制。 | ||

| + | * 例外设置,配置一些例外,被例外的访问不会被其他策略禁止掉。 | ||

| + | |||

| + | == 应用过滤 == | ||

| + | == 网页过滤 == | ||

| + | == 例外设置 == | ||

| + | |||

= 流控策略和多线均衡 = | = 流控策略和多线均衡 = | ||

2018年4月27日 (五) 18:26的版本

在WFilter上网行为管理系统管理员手册,我们介绍了如何对本系统进行管理和安全设置。那么在本文(用户指南)中,我们将主要介绍如何来管理用户分组、行为管理策略、流控等相关配置。

目录

1 用户分组和认证

局域网管理的前提是对接入终端的身份认证,既可以确保终端的合法性,也是上网策略配置的一个基础。用户身份的认证一般采用如下原则:

- 首先考虑IP-MAC绑定:规划好IP地址的范围,登记客户机的MAC地址,并录入到系统中进行IP-mac绑定。

- 对于一些客户端不确定的环境,无法登记MAC地址时,可以使用“Web认证”的解决方案。

1.1 IP-MAC绑定

如下图:在“IP-MAC绑定”中录入绑定的客户机,并且禁止未绑定的客户端。被绑定的客户机,在自动获取IP时,会固定分配绑定的IP地址。

1.2 Web认证

“Web认证”的“用户名认证”是一个很有效的终端认证方案,支持多种验证方式。如图:

1.3 用户分组

您还需要对用户进行分组,便于后续策略的配置。分组的方式比较多样化,建议您根据您的管理需要来进行分组,可以参考如下方式:

- 按行政部门进行分组。比如:市场部门、财务部门等。

- 按上网权限进行分组。比如:禁止外网、只允许工作网站等。

分组的定义中,可以输入IP地址、IP范围、MAC地址,如下图:

2 上网行为管理策略

定义好认证方式,并且合理分组后,您就可以配置上网行为管理的策略权限。策略的权限主要集中在三个模块:

- 应用过滤,基于应用协议来配置上网权限,一般用于对非Web类的访问进行控制。

- 网页过滤,对Web访问,如网页浏览、Web文件下载、网站分类等进行访问控制。

- 例外设置,配置一些例外,被例外的访问不会被其他策略禁止掉。