“Openvpn”的版本间的差异

来自WFilter上网行为管理系统文档和指南

(→服务端配置) |

|||

| 第3行: | 第3行: | ||

= OpenVPN概述 = | = OpenVPN概述 = | ||

| − | + | OpenVPN是一个的基于SSL的VPN系统。该模块可以在您的WFilterNGF中启用OpenVPN服务,从而可以从外网用OpenVPN的客户端拨入内网。 | |

| − | + | WFilter NGF中的OpenVPN包括“服务端”和“客户端”两个模块。 | |

| + | * 服务端用于开启VPN服务,供其他客户机联入,支持site-to-site的VPN,以及单个客户机的vpn拨入。 | ||

| + | * 客户端用于主动去连接VPN的服务端,以建立site-to-site的VPN。 | ||

| − | = 服务端配置 = | + | = OpenVPN服务端 = |

| − | * | + | |

| + | == 服务端配置 == | ||

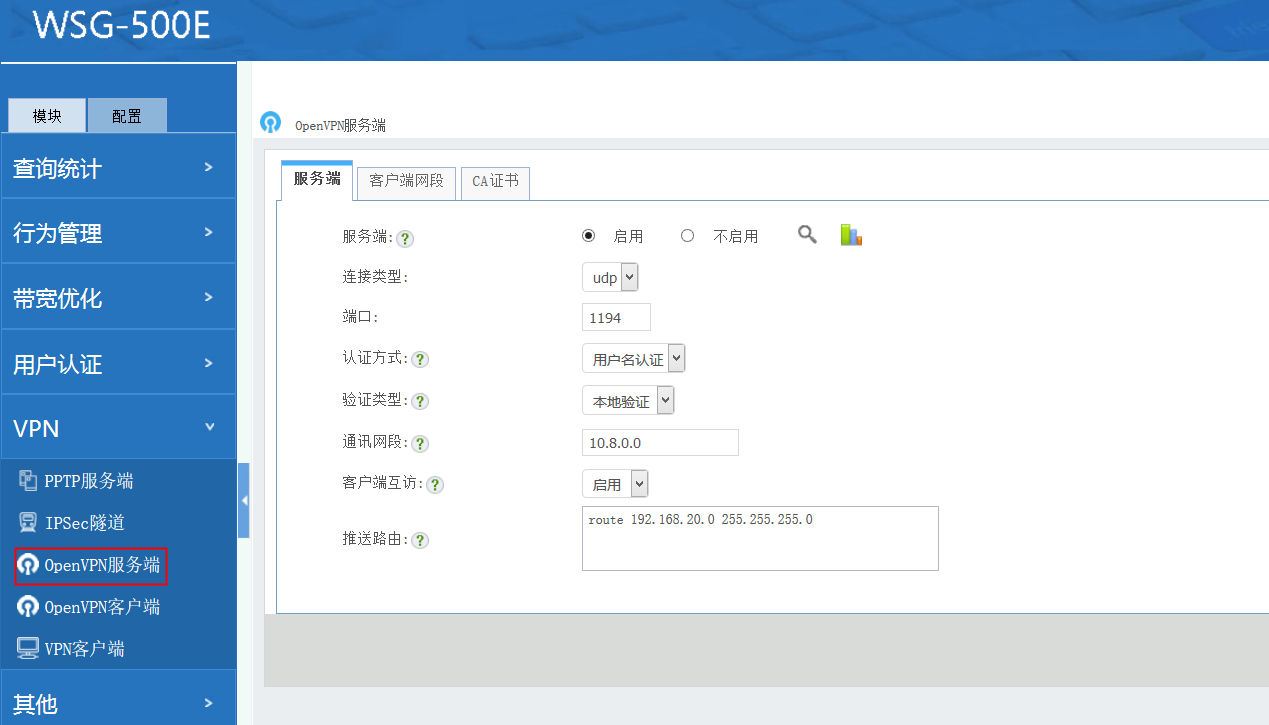

| + | WFilter NGF中的OpenVPN采用“证书认证”和“用户名认证”的两种验证机制,客户端必须有正确的ca证书和正确的用户名口令才可以登录VPN。 | ||

| + | |||

| + | * 认证方式:支持“证书认证”和“用户名认证”的两种验证机制。 | ||

| + | ** 证书认证:用于其他的WFilter NGF作为openvpn客户端拨入。 | ||

| + | ** 用户名认证:用于单个客户端的VPN拨入。认证账号必须在“账号管理”中配置的账号,且该账号必须有“VPN”的权限才可以登录VPN。 | ||

* 连接类型和端口:需要和客户端的配置一致。保存后,WFilterNGF的防火墙会自动允许该端口。 | * 连接类型和端口:需要和客户端的配置一致。保存后,WFilterNGF的防火墙会自动允许该端口。 | ||

| − | * | + | * 通讯网段: WFilterNGF的OpenVPN采用的是子网模式(subnet),OpenVPN单独组建一个网段,该网段不能和现有的内网网段重合。 |

| − | * | + | * 推送路由:服务端内网网段的定义会被推送到客户机的路由表中,从而让客户机通过VPN来访问服务端内网。格式如:'''route 192.168.126.0 255.255.255.0''' |

[[文件:openvpn_settings1.png]] | [[文件:openvpn_settings1.png]] | ||

| + | == 客户端配置 == | ||

| + | |||

| + | * 认证方式必须是“证书认证”方式才可以创建客户端。 | ||

| + | * | ||

| + | |||

| + | == CA证书 == | ||

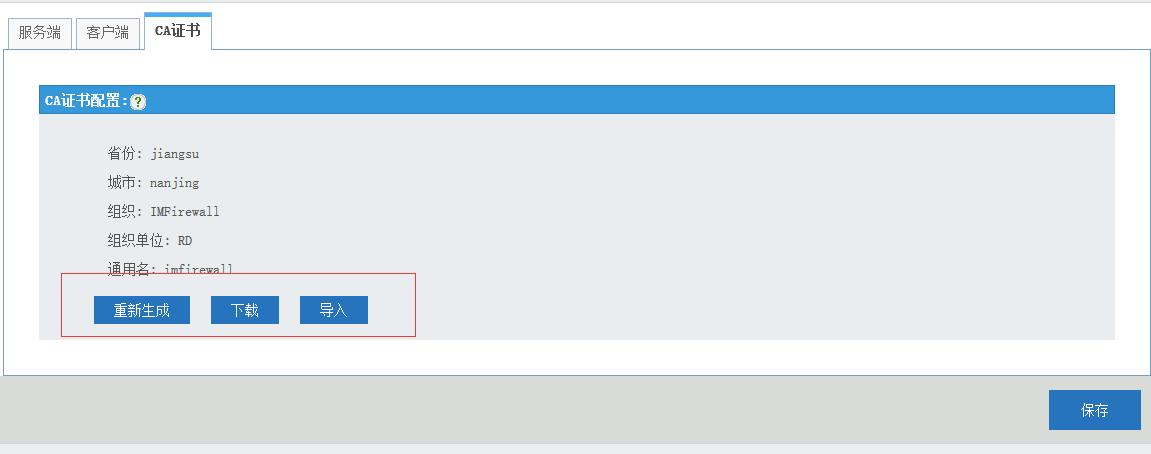

* CA证书设置,需要把该CA证书下载到客户端才可以连接,您也可以点击“重新生成”来生成新的CA证书。 | * CA证书设置,需要把该CA证书下载到客户端才可以连接,您也可以点击“重新生成”来生成新的CA证书。 | ||

[[文件:openvpn_settings2.png]] | [[文件:openvpn_settings2.png]] | ||

| − | = | + | = OpenVPN客户端 = |

| + | |||

| + | = Windows客户端配置 = | ||

== Windows客户端 == | == Windows客户端 == | ||

| − | * | + | * 安装和下载openvpn客户端:[[Media:openvpn-install-2.4.1-I601.zip|OpenVPN客户端]],或者https://openvpn.net/index.php/open-source/downloads.html |

| − | * | + | * 在WFilterNGF的“OpenVPN服务端”的“CA证书”中下载证书文件,解压后把ca.crt拷贝到openvpn安装文件夹的config文件夹中。(另存为ca.crt) |

| − | * | + | == 用户名认证 == |

| + | * 用户名认证的配置文件格式:在openvpn的config文件中,新建配置文件myvpn.ovpn,内容如下: | ||

<pre> | <pre> | ||

client | client | ||

| 第33行: | 第50行: | ||

ca ca.crt #文件名和下载的ca.crt文件名一致 | ca ca.crt #文件名和下载的ca.crt文件名一致 | ||

verb 3 | verb 3 | ||

| − | auth-user-pass | + | auth-user-pass #用户名认证 |

</pre> | </pre> | ||

| + | == 证书认证 == | ||

| + | * 证书认证的配置文件格式:在openvpn的config文件中,新建配置文件myvpn.ovpn,内容如下: | ||

| + | <pre> | ||

| + | client | ||

| + | dev tun | ||

| + | proto udp #协议类型,和服务端的配置一致 | ||

| + | remote 192.168.1.246 1194 #服务器的IP地址(或者域名)和端口 | ||

| + | nobind | ||

| + | persist-key | ||

| + | persist-tun | ||

| + | ca ca.crt #文件名和下载的ca.crt文件名一致 | ||

| + | cert vpnuser.crt | ||

| + | key vpnuser.key #导出的客户端证书 | ||

| + | verb 3 | ||

| + | </pre> | ||

| + | |||

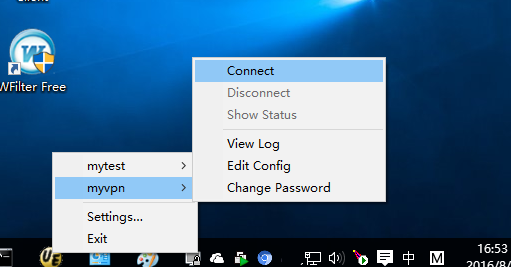

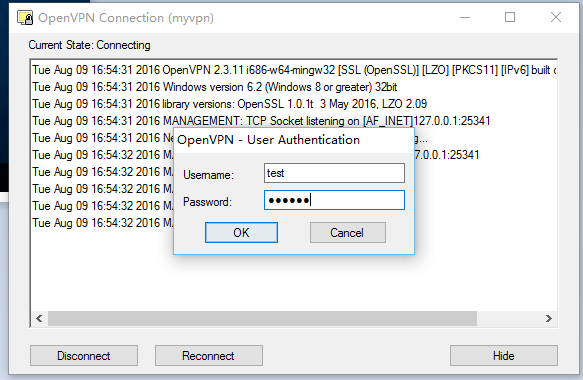

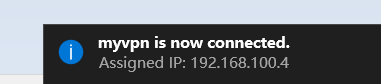

* 以管理员身份运行“OpenVPN GUI”程序。输入用户名密码即可登录VPN。如下图: | * 以管理员身份运行“OpenVPN GUI”程序。输入用户名密码即可登录VPN。如下图: | ||

2017年12月14日 (四) 15:28的版本

目录

1 OpenVPN概述

OpenVPN是一个的基于SSL的VPN系统。该模块可以在您的WFilterNGF中启用OpenVPN服务,从而可以从外网用OpenVPN的客户端拨入内网。 WFilter NGF中的OpenVPN包括“服务端”和“客户端”两个模块。

- 服务端用于开启VPN服务,供其他客户机联入,支持site-to-site的VPN,以及单个客户机的vpn拨入。

- 客户端用于主动去连接VPN的服务端,以建立site-to-site的VPN。

2 OpenVPN服务端

2.1 服务端配置

WFilter NGF中的OpenVPN采用“证书认证”和“用户名认证”的两种验证机制,客户端必须有正确的ca证书和正确的用户名口令才可以登录VPN。

- 认证方式:支持“证书认证”和“用户名认证”的两种验证机制。

- 证书认证:用于其他的WFilter NGF作为openvpn客户端拨入。

- 用户名认证:用于单个客户端的VPN拨入。认证账号必须在“账号管理”中配置的账号,且该账号必须有“VPN”的权限才可以登录VPN。

- 连接类型和端口:需要和客户端的配置一致。保存后,WFilterNGF的防火墙会自动允许该端口。

- 通讯网段: WFilterNGF的OpenVPN采用的是子网模式(subnet),OpenVPN单独组建一个网段,该网段不能和现有的内网网段重合。

- 推送路由:服务端内网网段的定义会被推送到客户机的路由表中,从而让客户机通过VPN来访问服务端内网。格式如:route 192.168.126.0 255.255.255.0

2.2 客户端配置

- 认证方式必须是“证书认证”方式才可以创建客户端。

2.3 CA证书

- CA证书设置,需要把该CA证书下载到客户端才可以连接,您也可以点击“重新生成”来生成新的CA证书。

3 OpenVPN客户端

4 Windows客户端配置

4.1 Windows客户端

- 安装和下载openvpn客户端:OpenVPN客户端,或者https://openvpn.net/index.php/open-source/downloads.html

- 在WFilterNGF的“OpenVPN服务端”的“CA证书”中下载证书文件,解压后把ca.crt拷贝到openvpn安装文件夹的config文件夹中。(另存为ca.crt)

4.2 用户名认证

- 用户名认证的配置文件格式:在openvpn的config文件中,新建配置文件myvpn.ovpn,内容如下:

client dev tun proto udp #协议类型,和服务端的配置一致 remote 192.168.1.246 1194 #服务器的IP地址(或者域名)和端口 nobind persist-key persist-tun ca ca.crt #文件名和下载的ca.crt文件名一致 verb 3 auth-user-pass #用户名认证

4.3 证书认证

- 证书认证的配置文件格式:在openvpn的config文件中,新建配置文件myvpn.ovpn,内容如下:

client dev tun proto udp #协议类型,和服务端的配置一致 remote 192.168.1.246 1194 #服务器的IP地址(或者域名)和端口 nobind persist-key persist-tun ca ca.crt #文件名和下载的ca.crt文件名一致 cert vpnuser.crt key vpnuser.key #导出的客户端证书 verb 3

- 以管理员身份运行“OpenVPN GUI”程序。输入用户名密码即可登录VPN。如下图: