“Firewall for vpn”的版本间的差异

来自WFilter上网行为管理系统文档和指南

(→OpenVPN可以拨通不能访问内网) |

|||

| 第13行: | 第13行: | ||

== OpenVPN可以拨通不能访问内网 == | == OpenVPN可以拨通不能访问内网 == | ||

OpenVPN可以拨通VPN,但是不能访问到内网,一般是防火墙的原因,要允许对端访问内网,要在“外网接口”的“转发”方向上面添加“允许”的规则,如下图: | OpenVPN可以拨通VPN,但是不能访问到内网,一般是防火墙的原因,要允许对端访问内网,要在“外网接口”的“转发”方向上面添加“允许”的规则,如下图: | ||

| + | |||

| + | 对于VPN两地组网,要填写对端的内网IP范围,如图: | ||

| + | |||

| + | [[文件:ipsec_firewall.png|800px]] | ||

| + | |||

| + | 如果是远程办公拨入,要填写OpenVPN的内网IP范围,如图: | ||

[[文件:openvpn_firewall.png|800px]] | [[文件:openvpn_firewall.png|800px]] | ||

2019年7月5日 (五) 17:37的版本

1 不能打开对端WSG的Web界面

用IPSec或者OpenVPN搭建site to site的VPN后,内网之间默认就可以互访。但是如果要访问对方的WFilter NGF的Web界面,默认是不开通的。需要允许对方IP可以访问WAN口的“入”。做如下配置:

2 IPSec可以拨通不能访问内网

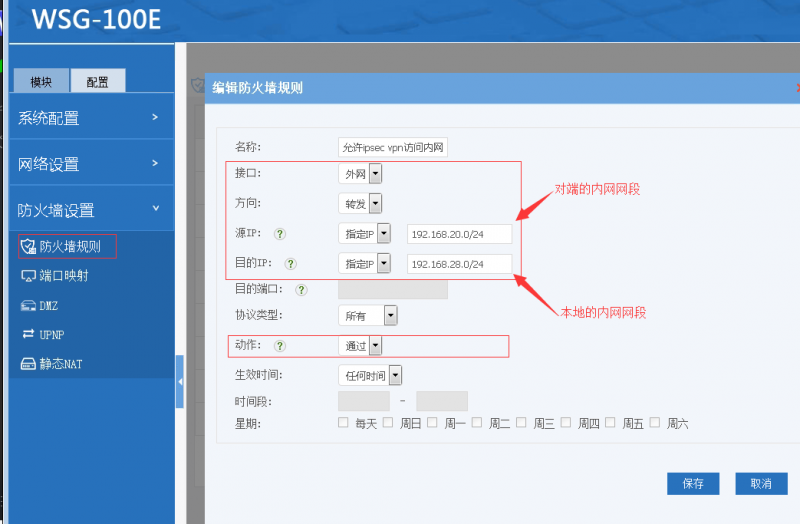

IPSec可以拨通VPN,但是不能访问到内网,一般是防火墙的原因,要允许对端访问内网,要在“外网接口”的“转发”方向上面添加“允许”的规则,如下图:

3 OpenVPN可以拨通不能访问内网

OpenVPN可以拨通VPN,但是不能访问到内网,一般是防火墙的原因,要允许对端访问内网,要在“外网接口”的“转发”方向上面添加“允许”的规则,如下图:

对于VPN两地组网,要填写对端的内网IP范围,如图:

如果是远程办公拨入,要填写OpenVPN的内网IP范围,如图:

4 允许VPN各分支之间互访

各分支机构都拨入到总部时,默认情况下分支机构之间是不能互访的。如果需要允许各分支机构之间互访,需要添加下述防火墙规则(外网、转发,IP段可以根据实际情况修改)

5 多条外线的注意事项

多条外线时,要在“接口设置”-“外网口”中把VPN的那条外线的“接口跃点数”设置为最小。

6 单臂部署

WSG的VPN做单臂部署时,需要在路由器/防火墙上做两条配置:

- 端口映射:映射VPN服务的端口号

- 静态路由:添加静态路由,把VPN网段的数据包转发到WSG。

- ipsec:目的网段是对端内网网段下一跳地址指向WSG。

- openvpn组建site-to-site时:目的网段是对端内网网段下一跳地址指向WSG。

- openvpn远程拨入时:目的网段是openvpn内部网段(10.8.0.0/255.255.255.0)下一跳地址指向WSG。如果有三层交换机,需要在三层上配置路由规则。